浅析无线网络数据窥探技术的介绍

软件云 人气:0

记得几年前,蓝牙一时兴起,当时在十几米的范围内,就可覆盖了很多个蓝牙接入点,那个时候还在上学,上课时无聊,就会找一些蓝牙接入点来恶作剧,后来蓝牙这个东西慢慢的在人们的眼中变得不重要,取而代之的是覆盖到各处的wi-fi网络,各处餐厅,地铁,公司,大街小巷随处可以搜索到不知道从何而来的wi-fi信号,而hacking wifi技术也犹然而生。

这部分的技术大多来自国外翻译文章,技术出处大致相同,但是关于原理问题有些人并不了解,今天就和大家一起分享下hacking wi-fi技术。

Let’s go!!

无线网络可分为广义无线网络和狭义无线网络

广义无线网络包含了大家所熟知的wlan,wpan,wwan

wlan

无线局域网络(Wireless Local Area Networks;WLAN)是相当便利的数据传输系统,它利用射频(Radio Frequency;RF)的技术,取代旧式碍手碍脚的双绞铜线(Coaxial)所构成的局域网络,使得无线局域网络能利用简单的存取架构让用户透过它,达到「信息随身化、便利走天下」的理想境界。

wpan

无线个人局域网通讯技术(WPAN:Wireless Personal Area Network Communication Technologies)其中最典型且被大家熟知的技术包括:Bluetooth(蓝牙),IrDa(红外)另外还包括ZigBee,UWB,HomeRF等,基于IEEE 802.15.(1-4)。

狭义无线网络既大家常用的IEEE 802.11标准的无线网络,关于802.11的标准及发展,大家可以再百度百科中查询。

无线网络的工作原理

无线网络至少要有一个无线接入点,即AP(Access Point)和一个client(无线客户端)组成,其中AP会将SSID由beacons(信号台)封装并广播,1Mbit/s的速率为1次/100ms。而无线clinet即为可接收这个SSID广播封包的设备,此处可由无线client来决定是否要与此AP发出的信号连接,所以可以选择任意的SSID进行连接。

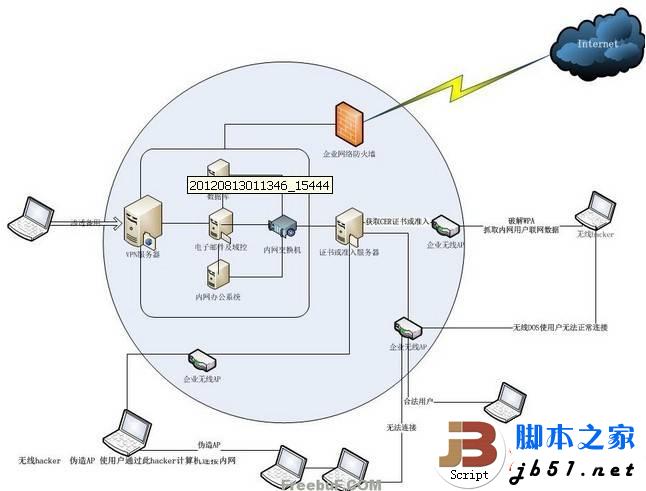

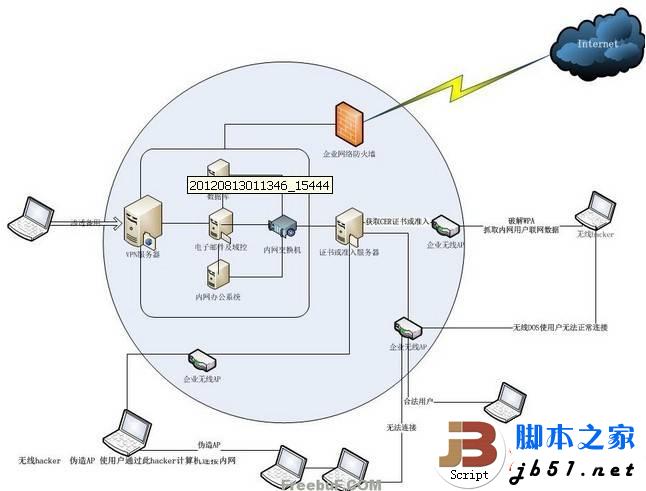

记得上次,写了一个有关企业内网的文章,其中技术细节并不是很明确,所以今天可以给大家提供一个无线方面的思路,示意图如下:

图画的不算太好,大家凑合着看吧

无线安全对于企业安全来说也是尤为重要的一处,现在大多数企业都会采用笔记本作为工作电脑,便携而且对于网络上的分配极为方便。

利用

对于无线上的入侵推荐使用BT5,或者自己使用ubuntu集成aircreak也好。

此处演示基于虚拟机BT5,及USB外置网卡

WEP方式加密现在已经很少了,就此略过,WPA的演示,可参见http://www.freebuf.com/articles/5012.html

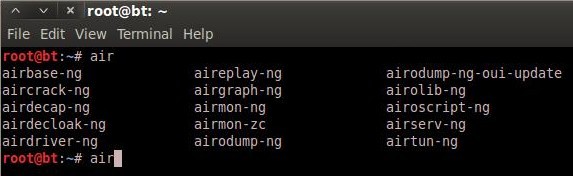

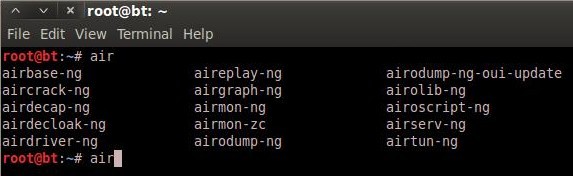

首先我们先来看下BT5下集成的无线工具,输入air,TAB键

可见aircreak系列的软件已经集成很多,这些足够我们在日常破解使用

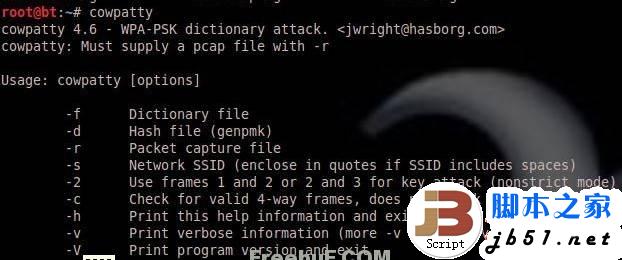

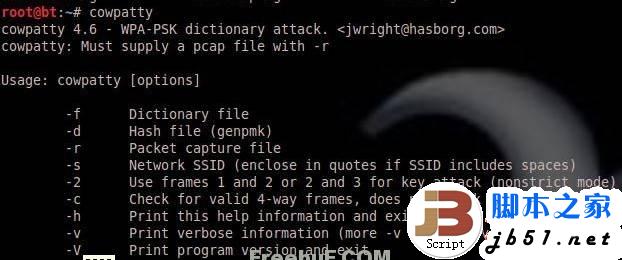

Aircreak-ng既集成了破解功能,另外大家还可以使用cowpatty

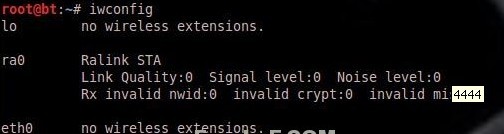

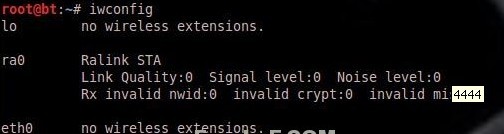

OK,现在我们载入无线网卡,iwconfig

由于网卡类型及驱动的原因,外置载入网卡不一定就是wlan0,当然名字也可以自定义配置。

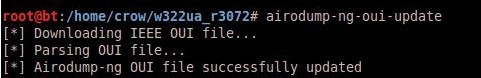

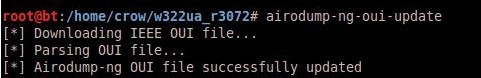

在使用之前,建议大家先update一下

Airodump-ng-oui-update

下面启动无线网卡

ifconfig ra0 up

激活无线网卡至monitor

airmon-ng start ra0

然后开始一系列的密码破解,由于之前thanks写过此类文章(《Wifi Hacking》),所以这里就不在写了

那么我们要做什么呢?

刚在前面的图中画了了一下AP欺骗的问题

那么下面我们就来抓取数据包,并加以分析

Airodump-ng –c 6 –w crowlog mon0

这里-c是选择接收频道,-w是保存截获数据包名称,后面是网卡

我们也可以对airodump-ng中所示的ssid进行抓包,我这里由于链接无线网的人很少,已经半夜了,所以就不演示了

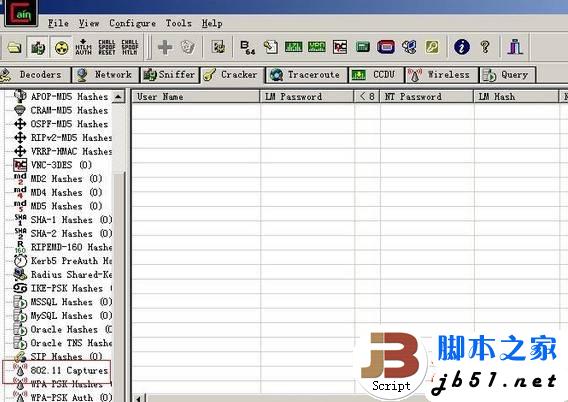

等抓取了足够的无线网络数据后,就可以Ctrl+C停止了。接下来我们可以使用Cain或者Wireshark来查看数据包了

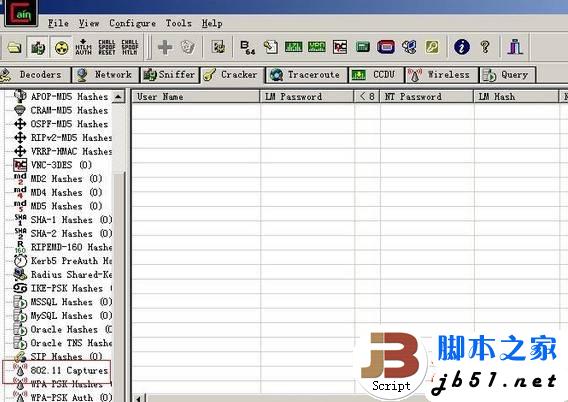

打开Cain,选择Creaker,点击左侧分类栏的802.11Captures。

右键空白处,Add to list

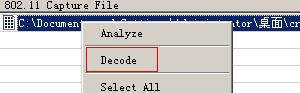

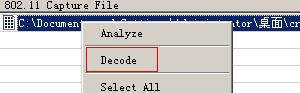

然后Decode开始解密

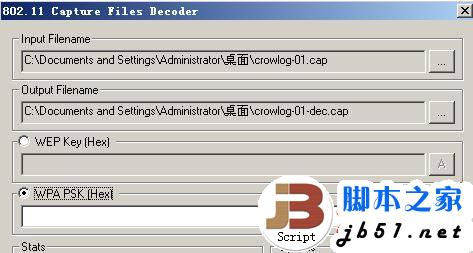

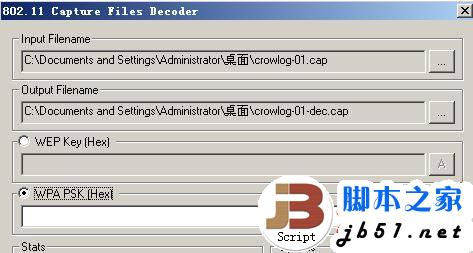

此处需要强调一下,破解数据包是需要在破解了无线密码的前提下才可以的

下面输入无线密码即可开始破解

解密完成后,会出现同文件名+dec.cap的文件,将此文件放入wireshark中打开,

然后我们就可以开始分析不过的无线数据破解后的报文啦!

由于我这边抓取来的数据只有几十K,半夜1点钟了,所以就不截图抓取的数据了,感兴趣的朋友可以自己试试。

其中的QQ,MSN,email,登陆用的账号密码都可以看到,这块就要看大家是否细心了。多看看数据包,里面或许有很多有用的东西,如杀毒软件版本,输入法版本等。

这里凡是公开了密码的免费上网区,都是很容易下手的,比如在某咖啡厅,或者某机场,看到有漂亮MM在用笔记本上QQ或者MSN,这个密码基本上都是可知的,不需要费力去破解,然而当知道了密码后,所有弥漫在空中的,看不见的无线信号,便都在自己的掌控之下。抓取他们,得到他们以后。所有的数据便都是自己的了。在或者在公司,密码可知,权限开放,那么无线网段的数据便全部在自己的掌控之中。然而,捕获无线数据的方法有很多种。如固定mac地址捕获数据

aireplay-ng -0 3 –a ap的mac地址–c client的mac地址ra0

deauth攻击模式,来将现有的(指定mac)的无线客户端强制断开,这样客户端就需要重新连接网络,这样我们就会抓到完整的wpa-psk握手验证的数据包了。

Aircrack-ng –w dic cap文件

可以用来破解抓取到的wpa-psk数据报文。

入侵是可以多种多样的,不必拘于一个教程,或者一个工具。

最后,无线网络正大面积覆盖着全世界,并走向各家各户,小到自建的无线基站,大到移动联通的CMCC和WLAN,使越来越多的人处于同一个局域网,而与大家同在一个局域网内的黑客们,便成为了隐秘在无线网络中窥探所有人的幽灵。

(YY一下,刚看完幽灵那个电视剧,穿帮镜头挺多的,引用下这两个字儿吧)

这部分的技术大多来自国外翻译文章,技术出处大致相同,但是关于原理问题有些人并不了解,今天就和大家一起分享下hacking wi-fi技术。

Let’s go!!

无线网络可分为广义无线网络和狭义无线网络

广义无线网络包含了大家所熟知的wlan,wpan,wwan

wlan

无线局域网络(Wireless Local Area Networks;WLAN)是相当便利的数据传输系统,它利用射频(Radio Frequency;RF)的技术,取代旧式碍手碍脚的双绞铜线(Coaxial)所构成的局域网络,使得无线局域网络能利用简单的存取架构让用户透过它,达到「信息随身化、便利走天下」的理想境界。

wpan

无线个人局域网通讯技术(WPAN:Wireless Personal Area Network Communication Technologies)其中最典型且被大家熟知的技术包括:Bluetooth(蓝牙),IrDa(红外)另外还包括ZigBee,UWB,HomeRF等,基于IEEE 802.15.(1-4)。

狭义无线网络既大家常用的IEEE 802.11标准的无线网络,关于802.11的标准及发展,大家可以再百度百科中查询。

无线网络的工作原理

无线网络至少要有一个无线接入点,即AP(Access Point)和一个client(无线客户端)组成,其中AP会将SSID由beacons(信号台)封装并广播,1Mbit/s的速率为1次/100ms。而无线clinet即为可接收这个SSID广播封包的设备,此处可由无线client来决定是否要与此AP发出的信号连接,所以可以选择任意的SSID进行连接。

记得上次,写了一个有关企业内网的文章,其中技术细节并不是很明确,所以今天可以给大家提供一个无线方面的思路,示意图如下:

图画的不算太好,大家凑合着看吧

无线安全对于企业安全来说也是尤为重要的一处,现在大多数企业都会采用笔记本作为工作电脑,便携而且对于网络上的分配极为方便。

利用

对于无线上的入侵推荐使用BT5,或者自己使用ubuntu集成aircreak也好。

此处演示基于虚拟机BT5,及USB外置网卡

WEP方式加密现在已经很少了,就此略过,WPA的演示,可参见http://www.freebuf.com/articles/5012.html

首先我们先来看下BT5下集成的无线工具,输入air,TAB键

可见aircreak系列的软件已经集成很多,这些足够我们在日常破解使用

Aircreak-ng既集成了破解功能,另外大家还可以使用cowpatty

OK,现在我们载入无线网卡,iwconfig

由于网卡类型及驱动的原因,外置载入网卡不一定就是wlan0,当然名字也可以自定义配置。

在使用之前,建议大家先update一下

Airodump-ng-oui-update

下面启动无线网卡

ifconfig ra0 up

激活无线网卡至monitor

airmon-ng start ra0

然后开始一系列的密码破解,由于之前thanks写过此类文章(《Wifi Hacking》),所以这里就不在写了

那么我们要做什么呢?

刚在前面的图中画了了一下AP欺骗的问题

那么下面我们就来抓取数据包,并加以分析

Airodump-ng –c 6 –w crowlog mon0

这里-c是选择接收频道,-w是保存截获数据包名称,后面是网卡

我们也可以对airodump-ng中所示的ssid进行抓包,我这里由于链接无线网的人很少,已经半夜了,所以就不演示了

等抓取了足够的无线网络数据后,就可以Ctrl+C停止了。接下来我们可以使用Cain或者Wireshark来查看数据包了

打开Cain,选择Creaker,点击左侧分类栏的802.11Captures。

右键空白处,Add to list

然后Decode开始解密

此处需要强调一下,破解数据包是需要在破解了无线密码的前提下才可以的

下面输入无线密码即可开始破解

解密完成后,会出现同文件名+dec.cap的文件,将此文件放入wireshark中打开,

然后我们就可以开始分析不过的无线数据破解后的报文啦!

由于我这边抓取来的数据只有几十K,半夜1点钟了,所以就不截图抓取的数据了,感兴趣的朋友可以自己试试。

其中的QQ,MSN,email,登陆用的账号密码都可以看到,这块就要看大家是否细心了。多看看数据包,里面或许有很多有用的东西,如杀毒软件版本,输入法版本等。

这里凡是公开了密码的免费上网区,都是很容易下手的,比如在某咖啡厅,或者某机场,看到有漂亮MM在用笔记本上QQ或者MSN,这个密码基本上都是可知的,不需要费力去破解,然而当知道了密码后,所有弥漫在空中的,看不见的无线信号,便都在自己的掌控之下。抓取他们,得到他们以后。所有的数据便都是自己的了。在或者在公司,密码可知,权限开放,那么无线网段的数据便全部在自己的掌控之中。然而,捕获无线数据的方法有很多种。如固定mac地址捕获数据

aireplay-ng -0 3 –a ap的mac地址–c client的mac地址ra0

deauth攻击模式,来将现有的(指定mac)的无线客户端强制断开,这样客户端就需要重新连接网络,这样我们就会抓到完整的wpa-psk握手验证的数据包了。

Aircrack-ng –w dic cap文件

可以用来破解抓取到的wpa-psk数据报文。

入侵是可以多种多样的,不必拘于一个教程,或者一个工具。

最后,无线网络正大面积覆盖着全世界,并走向各家各户,小到自建的无线基站,大到移动联通的CMCC和WLAN,使越来越多的人处于同一个局域网,而与大家同在一个局域网内的黑客们,便成为了隐秘在无线网络中窥探所有人的幽灵。

(YY一下,刚看完幽灵那个电视剧,穿帮镜头挺多的,引用下这两个字儿吧)

加载全部内容